Berita

Nubia Flip 2 Hadir dengan Layar Sampul Lebih Besar dan Fitur AI Seharga 64.080 Yen Jepang

Dalam perkembangan lanskap ponsel lipat, Nubia telah memperkenalkan ponsel lipat generasi keduanya, menandai perubahan signifikan dalam desain dan fungsionalitas sambil mempertahankan posisinya sebagai salah satu ponsel lipat termurah di pasaran. Peluncuran ini menunjukkan komitmen berkelanjutan Nubia untuk membuat teknologi ponsel lipat lebih terjangkau bagi konsumen umum.Perbandingan Harga:Nubia Flip 2: JPY 64.080 (~USD 410)Galaxy Z Flip 6: USD 1.100Motorola Razr (2024): USD 699Evolusi Desain dan TampilanNubia Flip 2 menampilkan perubahan desain besar, meninggalkan layar sampul berbentuk lingkaran pada model sebelumnya dan menggantinya dengan layar persegi panjang 3 inci yang lebih praktis dengan resolusi 682 x 422 piksel. Layar lipat utamanya tetap menggunakan panel AMOLED 6,9 inci dengan resolusi Full HD+, dilengkapi desain punch-hole untuk kamera selfie 32MP. Kualitas build perangkat ini mencakup ketahanan air IPX2 untuk perlindungan terhadap tetesan air dan ketahanan debu IP4X.Spesifikasi Utama:Layar Utama: 6.9" AMOLED, Full HD+Layar Sampul: 3" (682 x 422 piksel)Prosesor: MediaTek Dimensity 7300XRAM/Penyimpanan: 6GB/128GBBaterai: 4.300 mAh, Pengisian daya cepat (0-100% dalam 55 menit)Kamera Utama: 50MP + sensor kedalaman 2MPKamera Selfie: 32MPPerlindungan: Tahan air IPX2, Tahan debu IP4XPerforma dan Perangkat KerasJantung dari Flip 2 adalah chipset MediaTek Dimensity 7300X, yang dioptimalkan khusus untuk smartphone dengan layar ganda. Perangkat ini dilengkapi dengan RAM 6GB dan penyimpanan 128GB, berjalan pada sistem operasi Android 14. Manajemen daya ditangani oleh baterai 4.300 mAh yang mendukung pengisian daya PD 3.0, dengan klaim Nubia dapat terisi penuh dalam 55 menit.Sistem Kamera dan FiturSusunan kamera terdiri dari sensor utama 50MP yang dipasangkan dengan sensor kedalaman 2MP di bagian belakang. Kamera depan 32MP mendukung fotografi yang dikontrol dengan gerakan dan pengenalan wajah. Perangkat ini memperkenalkan beberapa fitur berbasis AI, termasuk terjemahan real-time selama panggilan, transkripsi panggilan otomatis, dan asisten AI yang dioptimalkan untuk aplikasi lokal Jepang.Posisi Pasar dan KetersediaanDiluncurkan pertama kali di Jepang dengan harga 64.080 Yen Jepang (sekitar 410 Dolar Amerika), Nubia Flip 2 mempertahankan keunggulan kompetitifnya dalam hal harga dibandingkan alternatif yang lebih mahal seperti seri Galaxy Z Flip. Perangkat ini akan tersedia dalam pilihan warna Hitam, Putih, dan Biru, dengan penjualan dimulai pada 23 Januari 2024. Strategi penetapan harga yang agresif ini berpotensi mengubah pasar ponsel lipat, membuat teknologi ini lebih terjangkau bagi khalayak yang lebih luas.

Telepon

46 menit yang lalu

Gmail untuk Android Mendapatkan Integrasi Balasan AI Gemini dengan Sekali Ketuk

Aplikasi

48 menit yang lalu

Penipuan iMessage Baru Menipu Pengguna untuk Menonaktifkan Perlindungan Phishing

Keamanan

49 menit yang lalu

Adobe Meluncurkan Beta Co-editing Langsung untuk Photoshop, Memungkinkan Kolaborasi Real-time

Aplikasi

4 jam yang lalu

Google Lens Mengubah Fokus ke Pencarian Dunia Nyata dengan Antarmuka Kamera yang Disederhanakan

AI

12 jam yang lalu

ChatGPT Memperkenalkan Fitur Penjadwalan Tugas dan Pembuatan GPT Kustom

AI

14 jam yang lalu

Inggris Meluncurkan Investigasi Antimonopoli Besar terhadap Dominasi Pencarian dan Praktik AI Google

AI

17 jam yang lalu

Adobe Meluncurkan Alat Bulk Create Berbasis AI untuk Mengedit 10.000 Gambar Secara Instan

AI

17 jam yang lalu

Mikroskop Revolusioner Hasil Cetak 3D Seharga 60 Dolar AS Mampu Menghasilkan Pencitraan Sub-Seluler

BioTech

18 jam yang lalu

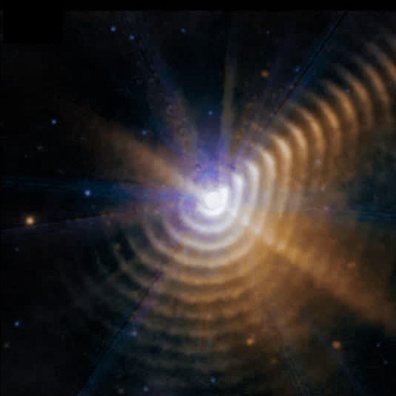

Teleskop Webb Ungkap Detail Menakjubkan 'Cincin Pohon' Kosmik dari Wolf-Rayet 140

Journal Article

19 jam yang lalu

Serangan Siber Besar Memaksa Mitra Penelitian Utama ASML untuk Menutup Jaringan

Keamanan

19 jam yang lalu

Indonesia Tetap Mempertahankan Larangan iPhone 16 Meski Ada Tawaran Investasi 1 Miliar Dolar AS dari Apple

Apple

19 jam yang lalu

Motorola Moto G Power Terbaru Hadirkan Ketahanan Setara Flagship Seharga 4,7 Juta Rupiah

Telepon

21 jam yang lalu

China Mempertimbangkan Penjualan Operasi TikTok AS kepada X Milik Elon Musk Senilai hingga 50 Miliar Dolar Amerika

TikTok

21 jam yang lalu

DJI Meluncurkan Flip: Drone Transformasi Seharga 439 Dolar AS dengan Kemampuan Kamera Canggih

Kamera

22 jam yang lalu

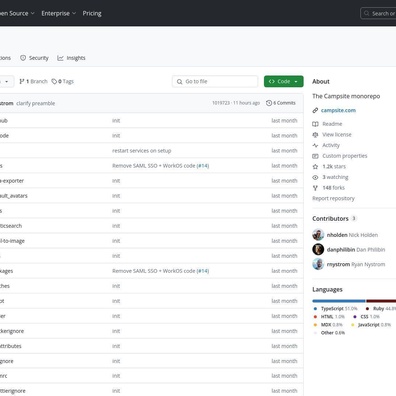

Rilis Open Source Campsite Memicu Perdebatan Lisensi Setelah Akuisisi oleh Notion

OpenSource

22 jam yang lalu

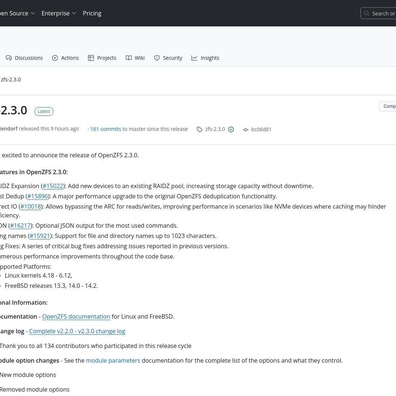

OpenZFS 2.3.0 Hadirkan Ekspansi RAIDZ yang Ditunggu-tunggu dan Peningkatan Performa

OpenSource

22 jam yang lalu

Meta Mulai Mengembangkan Fitur Community Notes untuk Platform Threads

Meta

23 jam yang lalu

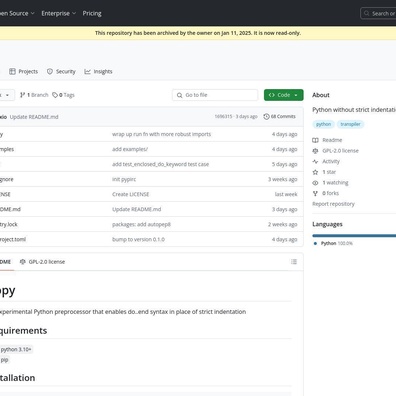

Perdebatan Indentasi Python Kembali Memanas seiring Pengarsipan Proyek Sintaks Alternatif

Python

Kemarin

Android 16 akan Memperkenalkan Fitur Predictive Back untuk Navigasi Tiga Tombol

Android

Kemarin